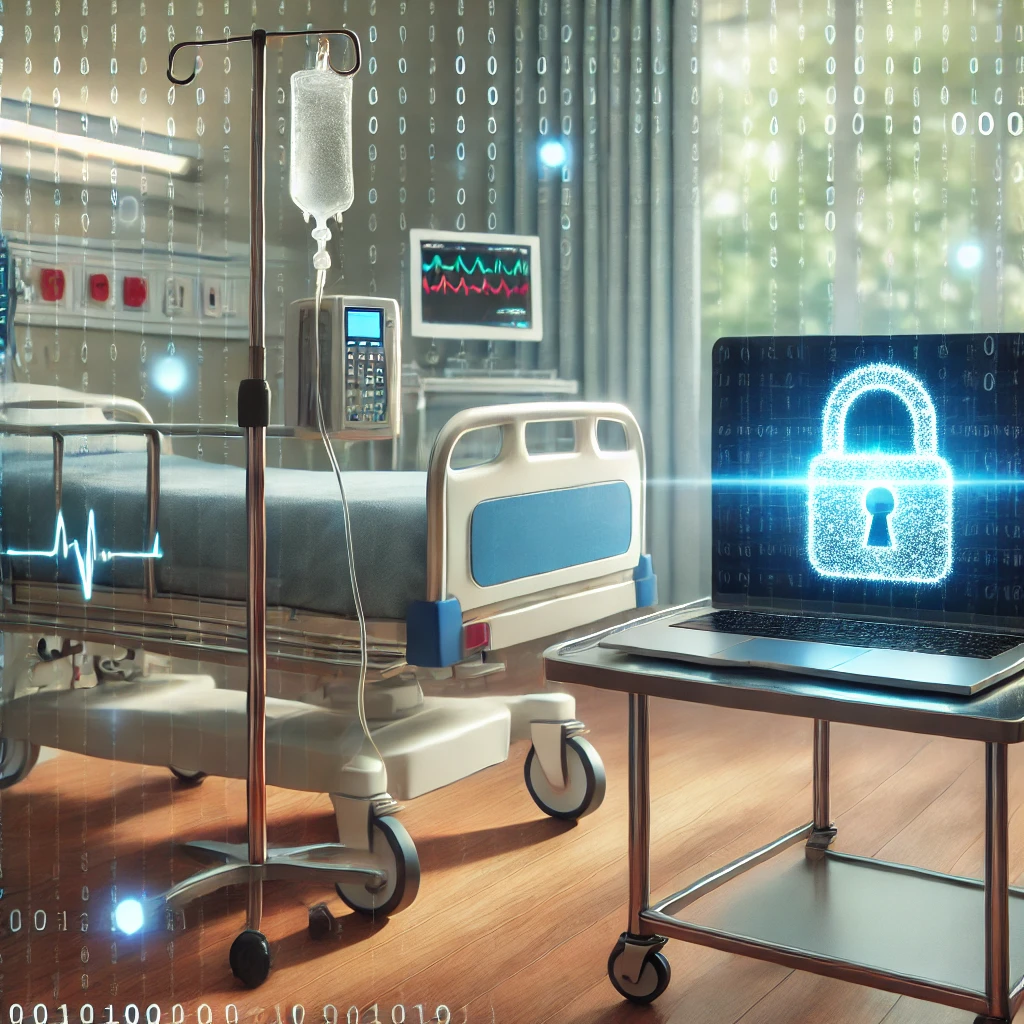

La Sicurezza Informatica per il Personale Sanitario

Descrizione del corso

Gruppo target

Infermieri, assistenti infermieristici, personale medico amministrativo

Parole chiave

Cybersecurity, dati sensibili dei pazienti, digitale.

Introduzione al corso

Il “Programma di formazione introduttivo sulla sicurezza informatica per il personale sanitario” è stato progettato per fornire a infermieri, assistenti infermieristici e personale amministrativo medico le competenze essenziali in materia di sicurezza informatica, adattate al settore sanitario. Composto da cinque moduli, ciascuno della durata di 45 minuti, il corso si concentra sul miglioramento della conoscenza della protezione dei dati e delle pratiche di sicurezza informatica in ambito medico.

Il primo modulo introduce i fondamenti della sicurezza informatica, spiegando l’importanza di salvaguardare le informazioni sensibili dei pazienti e i vari tipi di minacce informatiche, come il malware e gli attacchi di phishing. Il secondo modulo approfondisce il Regolamento generale sulla protezione dei dati (GDPR), illustrandone la rilevanza nel settore sanitario, i principi chiave di conformità e il corretto trattamento dei dati personali. Il terzo modulo pone l’accento sulla gestione delle password e sulle migliori pratiche, tra cui l’autenticazione a due fattori, la sicurezza delle e-mail e la navigazione sicura in Internet. Il quarto modulo affronta la sicurezza dei dispositivi mobili, insegnando ai partecipanti come gestire i rischi associati all’utilizzo dei dispositivi mobili per lavoro e l’importanza di proteggere i dati personali e professionali. Il modulo finale si concentra sulla risposta agli incidenti, spiegando come riconoscere i segni di un attacco informatico, isolare i dispositivi colpiti e seguire le procedure di segnalazione appropriate.

Questo programma di aggiornamento garantisce ai partecipanti l’acquisizione di conoscenze pratiche attraverso contenuti multimediali, quiz e sessioni di riflessione. Il corso è ideale per gli operatori sanitari dei livelli EQF 3-5 che desiderano essere informati sulla sicurezza informatica e salvaguardare le informazioni sanitarie sensibili.

Dettagli

Certificato scaricabile

Condividi il tuo certificato su Linkedin

Valutazione

10 Quiz

Video in inglese – trascrizione in italiano

Risultati di apprendimento

Modulo 1

- Competenza

- È in grado di utilizzare il concetto generale di sicurezza informatica per proteggere i dati dei pazienti nel proprio lavoro quotidiano

- Conoscenza:

- Comprende il concetto generale di sicurezza informatica e la sua importanza nel settore sanitario

- Abilità:

- Identifica le forme più comuni di minacce informatiche come malware (virus, worm e trojan), ingegneria sociale (phishing, pretexting), ransomware

- Agisce per presentare le forme più comuni di minacce informatiche quando si lavora con i dati dei pazienti e altri tipi di informazioni sensibili

Modulo 2

- Competenza:

- È in grado di comprendere, spiegare e utilizzare lo scopo e i principi chiave del GDPR e come si relaziona al proprio lavoro con dati sensibili

- Conoscenza:

- Ha una comprensione generale dello scopo e dei principi chiave del GDPR, la sua connessione alla sicurezza informatica e le sue implicazioni per il proprio lavoro

- Comprende i diritti e le responsabilità relativi alla gestione e alla protezione dei dati dei pazienti ai sensi del GDPR

- Conosce i requisiti che le organizzazioni sanitarie devono rispettare quando gestiscono e proteggono i dati dei pazienti (consenso informato, diritto di accesso, rettifica e cancellazione dei dati)

- Abilità:

- Rispetta i requisiti che le organizzazioni sanitarie devono rispettare quando raccolgono, conservano e condividono i dati dei pazienti

Modulo 3

- Competenza:

- È in grado di gestire le password e utilizzare le e-mail in modo sicuro per proteggersi dalle minacce informatiche.

- Conoscenza:

- Comprende l’importanza di password complesse e il loro ruolo nella protezione delle informazioni sensibili

- Conosce le migliori pratiche più importanti per la creazione di password complesse, l’importanza dell’autenticazione a due fattori e le insidie più comuni dell’autenticazione

- Ha una conoscenza generale e superficiale delle misure di sicurezza aggiuntive come l’autenticazione a più fattori e i gestori di password

- Abilità:

- Gestisce in modo sicuro le password sul lavoro creando password forti e uniche ed evitando le insidie più comuni

- Verifica gli indirizzi e-mail dei mittenti quando riceve e-mail e identifica gli attacchi di phishing

- Segue pratiche di navigazione sicure, come l’utilizzo di siti web protetti quando è al lavoro e quando utilizza attrezzature del lavoro

Modulo 4

- Competenza:

- È in grado di utilizzare dispositivi mobili in un ambiente di lavoro riducendo al minimo le minacce più comuni alla sicurezza informatica

- Conoscenza:

- Comprende l’importanza di implementare misure di sicurezza per i dispositivi mobili, inclusi la crittografia e i codici di accesso Evita di utilizzare reti Wi-Fi pubbliche quando utilizza dispositivi legati al lavoro e lavora su attività legate al lavoro e utilizza invece VPN (Virtual private network) affidabili

- Abilità:

- Non condivide con nessuno informazioni personali relative alla propria identità digitale

- Utilizza software di crittografia dei dati

- Evita potenziali vulnerabilità quando utilizza dispositivi mobili per attività lavorative

Modulo 5

- Competenza:

- È in grado di riconoscere e spiegare agli altri i segni più comuni degli attacchi informatici (internet lento, messaggi di errore imprevisti)

- Conoscenza:

- Comprende l’importanza di segnalare gli incidenti di sicurezza e sa come farlo

- Conosce le conseguenze più importanti della mancata segnalazione degli incidenti di sicurezza

- Abilità:

- Segue le procedure corrette quando risponde e segnala un attacco informatico

- Isola i dispositivi infetti

- Agisce in modo responsabile quando si tratta di preservare i dati, eseguendo backup e collaborando con i professionisti IT

Introduzione alla sicurezza informatica e alle minacce

Lessons

Introduzione 1. Introduzione al concetto di sicurezza informatica 2. Tipi di minacce / Tipi di aggressori ReferenzeIl GDPR per gli operatori sanitari

Lessons

Introduzione 1. Scopo del GDPR 2. Principi correlati ReferenzePassword e misure di sicurezza

Lessons

Introduzione 1. Gestione delle password 2. "Introduzione alla sicurezza delle e-mail ReferenzeSicurezza dei dispositivi mobili

Lessons

Introduzione 1. Rischi per la sicurezza 2. Proteggere i dispositivi mobili ReferenzeRisposta all'incidenza

Lessons

Introduzione 1. I segni di un attacco informatico 2. Procedure generali di rendicontazione Referenze Valutazione del corso

Co-funded by the Erasmus+ programme of the European Union under Grant Agreement number 101056563.

Co-funded by the European Union. Views and opinions expressed are however those of the author(s) only and do not necessarily reflect those of the European Union or EACEA. Neither the European Union nor the granting authority can be held responsible for them.